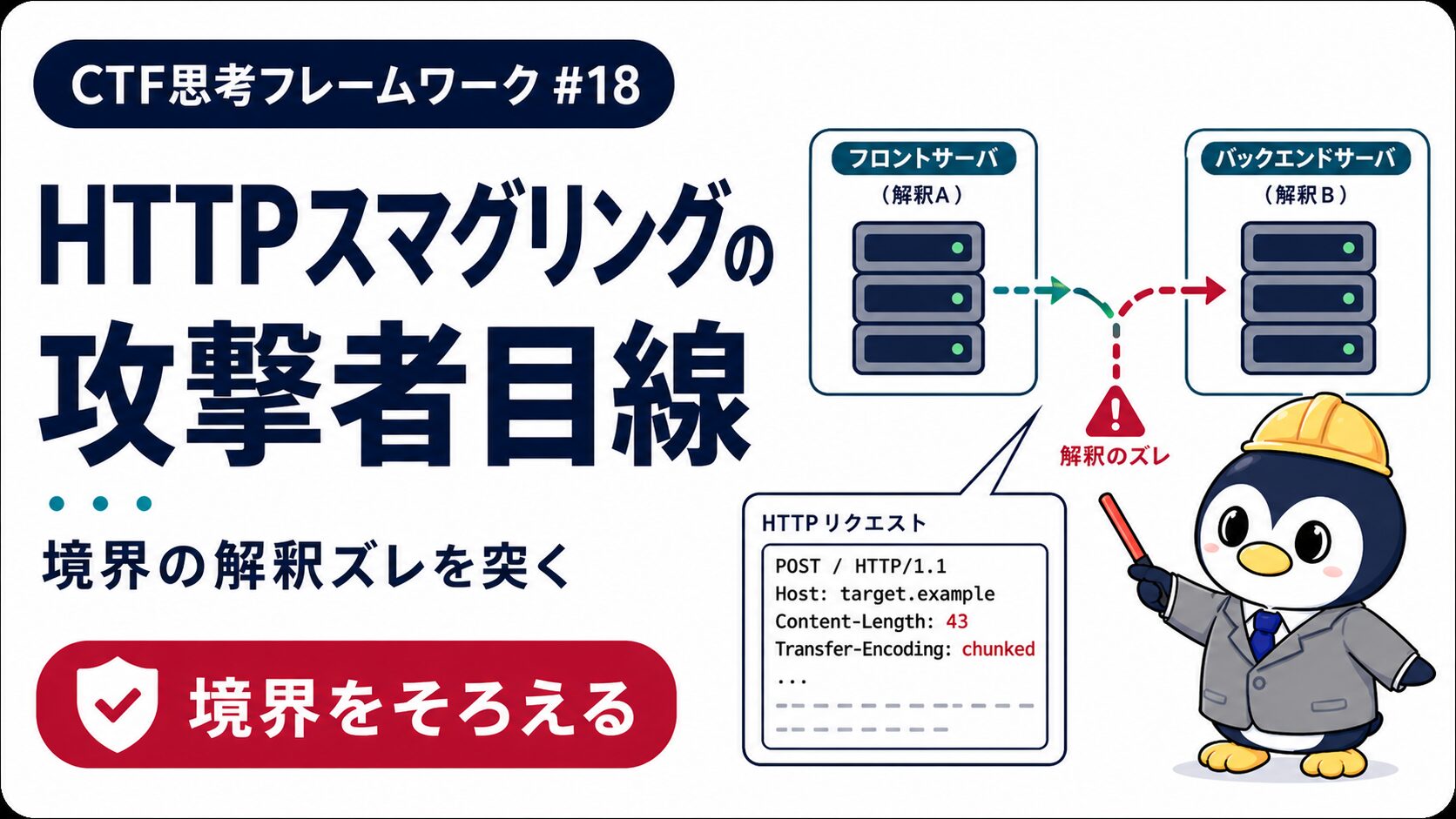

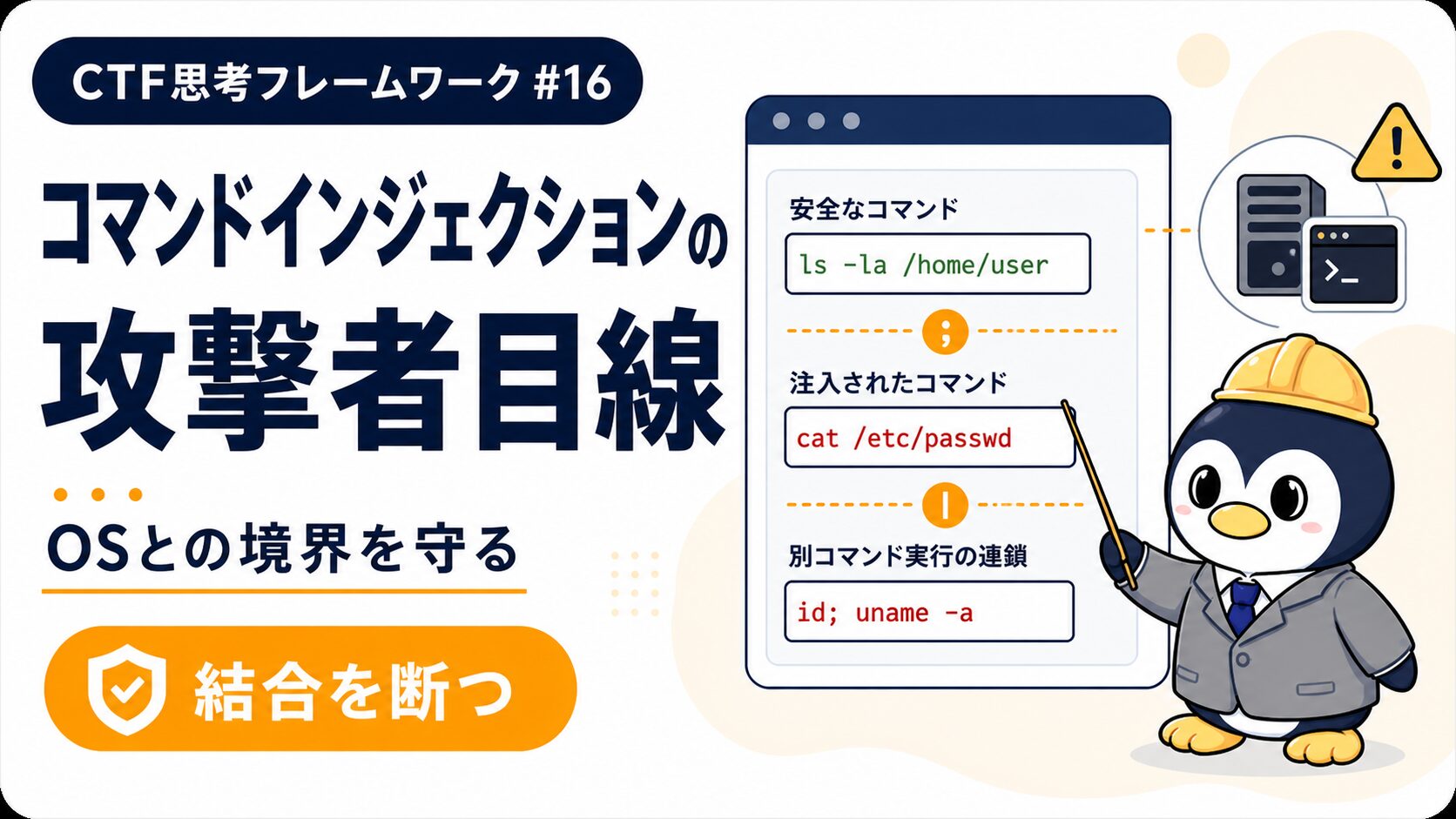

CTFって何?種類と参加方法を完全初心者向けに解説|CTF入門 #01

「CTFってよく聞くけど、結局なに?」「興味はあるけど、いきなりハッキングなんて怖い」──そんな初心者向けに、CTF(Capture The Flag)の正体・ジャンル・参加方法・最初の一歩を、攻撃者と防御者の両方の視点で整理します。本記事はCTF・セキュリティ学習ハブの入門編(Step1)として、思考フレームワークシリーズ #01〜#20を読む前の地図になるよう設計しています。

本記事で紹介する技術や練習サイトは、必ずCTFプラットフォーム・公式ラボ・自分の検証環境内でのみ使用してください。他人のシステムやサービスに対して試すことは、不正アクセス禁止法・刑法等に違反する可能性があり、教育目的であっても許されません。学んだ知識は「守るために」使ってください。

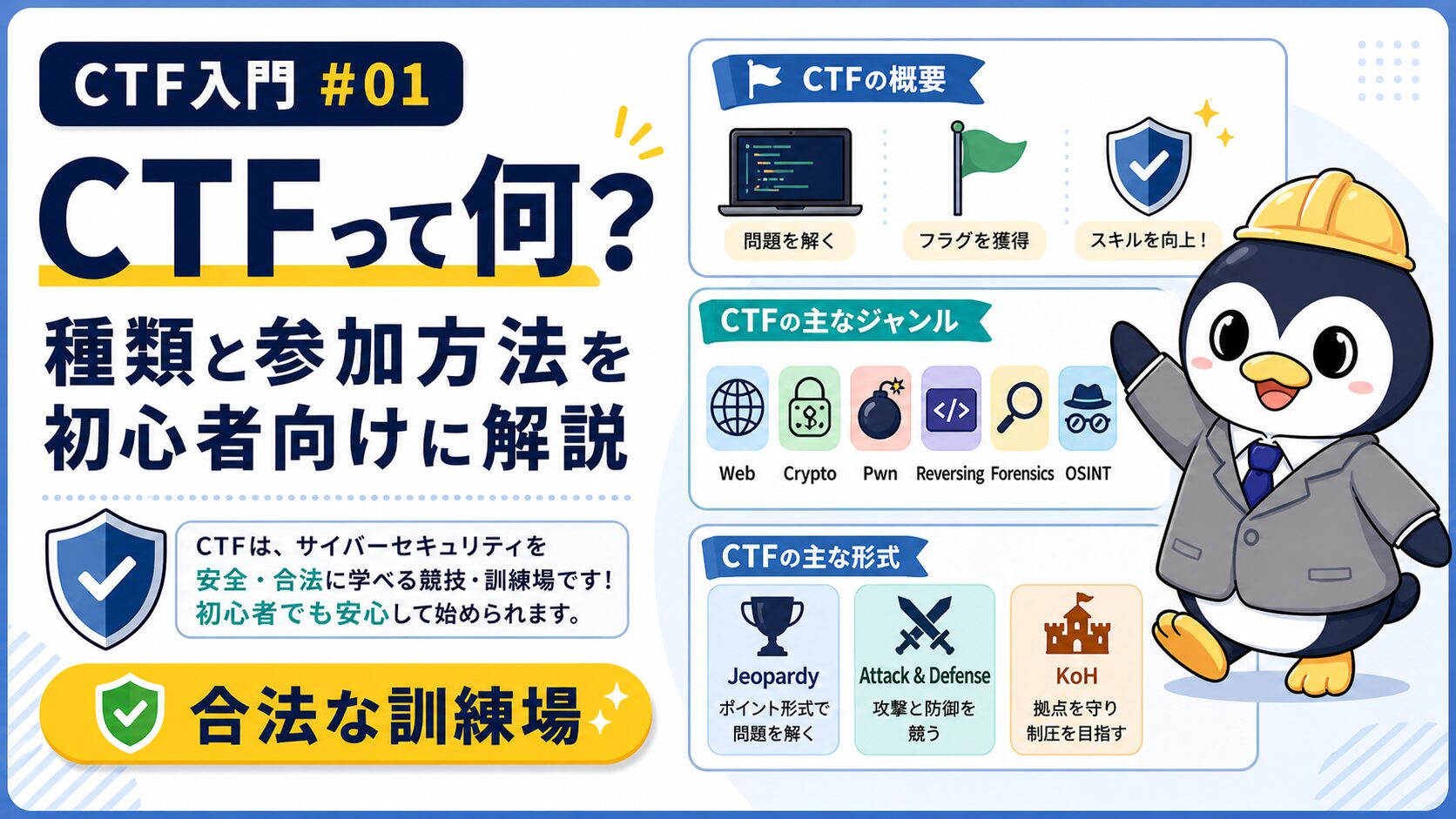

CTF(Capture The Flag)とは何か

CTFは、意図的に脆弱性が仕込まれたシステムから「フラッグ(合言葉のような文字列。例:FLAG{this_is_a_flag})」を見つけ出す競技形式のセキュリティ学習です。元はDEF CONというハッカー大会で始まり、いまでは世界中で常設プラットフォームと年間数百の大会が開催されています。重要なのは、CTFは「実際に攻撃者と同じ手口を、合法な訓練場で試せる唯一の場所」だということです。

守る側の人にとっても、CTFは武器になります。攻撃者が「ログインフォームの30msのレスポンス差からユーザー名を列挙する」「画像アップロードの拡張子チェックを二重拡張子で回避する」といった具体的な手口を体で知っていれば、設計レビューやコードレビューで「ここが危ない」と即座に気づけます。詳しい思考プロセスはシリーズ #01〜#20で扱いますが、まずはCTFという土台から押さえましょう。

CTFの主なジャンル(カテゴリ)

CTFの問題は大きく次のジャンルに分かれます。最初から全部やる必要はなく、興味のあるところから1つずつ深めるのが正解です。

- Web:SQLインジェクション、XSS、SSRF、IDORなど。Webアプリの脆弱性を突く。最初の一歩としておすすめ。 → #01 ログイン画面の攻撃者目線から読むとイメージが掴めます。

- Crypto(暗号):暗号方式の弱点、鍵長不足、実装ミスを突く。数学の素養があると有利。

- Pwn(バイナリエクスプロイト):バッファオーバーフロー、ROP、ヒープ攻略など。低レイヤの花形だが学習コスト高。

- Reversing(リバースエンジニアリング):実行ファイルを解析してロジックや隠し文字列を抜き出す。マルウェア解析の基礎。

- Forensics(フォレンジック):パケットキャプチャ・ディスクイメージから痕跡を復元する。インシデント対応に直結。

- OSINT:公開情報だけから人や企業を特定する。SNS時代の情報リスクを実感できる。

本サイトのCTF・セキュリティ学習ハブでは、まず取り組みやすい「Web」を中心にシリーズ #01〜#20で深掘りしています。

CTFの大会形式:Jeopardy・Attack&Defense・King of the Hill

- Jeopardy(ジョパディ):ジャンル×難易度のマス目から好きな問題を選んで解く形式。初心者はまずこれ。picoCTFもこの形式。

- Attack & Defense:自チームのサーバを守りつつ他チームのサーバを攻撃する。リアルタイムで攻防が起きる本格形式。SECCONやDEF CON Finalsはこのスタイル。

- King of the Hill:1台のサーバの「制圧」を競う。長く保持したチームが勝つ。

初心者におすすめのCTFプラットフォーム

大会は決まった日時にしか開催されませんが、常設プラットフォームなら今日この瞬間から練習できます。最初に触るべき3つを紹介します。

- picoCTF(米カーネギーメロン大):完全無料・日本語非対応だが英語は平易・問題が「教材」として設計されている。最初の1ヶ月はpicoCTF一択と言ってよい完成度。

- TryHackMe:ガイド付きの「ルーム(部屋)」を1つずつクリアしていく形式。初心者向けに段階的に難易度が上がる。一部有料。

- HackTheBox:実機マシンを攻略する実戦形式。中級者向け。Starting Pointから始めればpicoCTF卒業後に良い踏み台になる。

環境準備:何を入れればいい?

WebジャンルのCTFを始めるだけなら、最低限ブラウザ+ターミナル+Burp Suite Communityで十分スタートできます。本格的にやるなら仮想マシン上にKali Linuxを入れますが、最初から完璧を目指さなくて構いません。詳しい環境構築は別記事「環境構築:Kali Linux と Burp Suite を最短で動かす」(準備中)で扱います。

「答え」より「考え方」を持ち帰る:5フェーズ思考フレームワーク

writeup(特定問題の答え)を読むだけだと、次の問題は解けません。本サイトのシリーズはすべて、次の5フェーズで攻撃者の思考を再現できるよう構成しています。

観察 — まず何を見るか

URL構造、入力フィールド、エラーメッセージ、レスポンスタイム、ヘッダー、Cookie。前提を疑わず事実だけを集める。

仮説 — 何が脆弱性になりうるか

観察した事実から「ここに穴があるかも」という仮説を複数立てる。

検証 — どう確かめるか

Burp Suite、curl、ffuf などで仮説を検証する。失敗もログを取る。

攻撃 — どう繋げるか

確認できた脆弱性をペイロードとして組み立て、フラッグを取得する。

対策 — どう守るか

同じ手口を実環境で防ぐには何が必要か。本サイトの本来の主題はここ。

次に読むべき記事(Step2:思考フレームワーク #01〜#20)

CTFの全体像が掴めたら、次は具体的な攻撃面を1つずつ追っていきましょう。Webフォーム・API・サーバ攻撃面の主要20テーマがすでに公開済みです。

- #01 【ログイン画面の攻撃者目線】何を狙う?どう守る?

- #04 【検索フォームは脆弱性の宝庫】XSS・SQLi・入力検証の急所

- #06 【ファイルアップロード編】二重拡張子・MIME偽装・RCEの入り口

全20本の一覧は CTF・セキュリティ学習ハブ から。最新公開:#20 Web LLM編(プロンプトインジェクション)。

守る側にとってのCTF:なぜ非エンジニアにも価値があるのか

CTFは攻撃者だけのものではありません。情シス担当者・Web担当者・経営層が「なぜパスワード使い回しがダメなのか」「なぜファイルアップロードを許す機能はリスクが高いのか」を体感する最短ルートです。AIによる攻撃自動化が進んだ今、人間に残る防御の仕事については【2026年版】「ホワイトハッカー不要論」はウソでも詳しく扱っています。実装側の防御の基本はパスワードセキュリティ完全ガイドから。

まとめ:CTFは「合法な訓練場」

CTFは、攻撃者の思考を安全に・合法に・繰り返し試せる稀有な学習環境です。ジャンル(Web/Crypto/Pwn/Reversing/Forensics/OSINT)と形式(Jeopardy/Attack&Defense/KoH)を押さえ、まずはpicoCTFで1問解くところから始めてみてください。1問解けたら、本サイトのシリーズ #01〜#20で「同じ攻撃面を、5フェーズで再構築する」訓練に進めば、半年後には設計レビューで脆弱性が「先に」見える側に立てます。

繰り返しの注意:本記事で紹介した技術を実環境のシステムに対して試すことは違法です。必ずCTFプラットフォーム、自分の検証環境、または許可された脆弱性診断スコープ内でのみ実施してください。