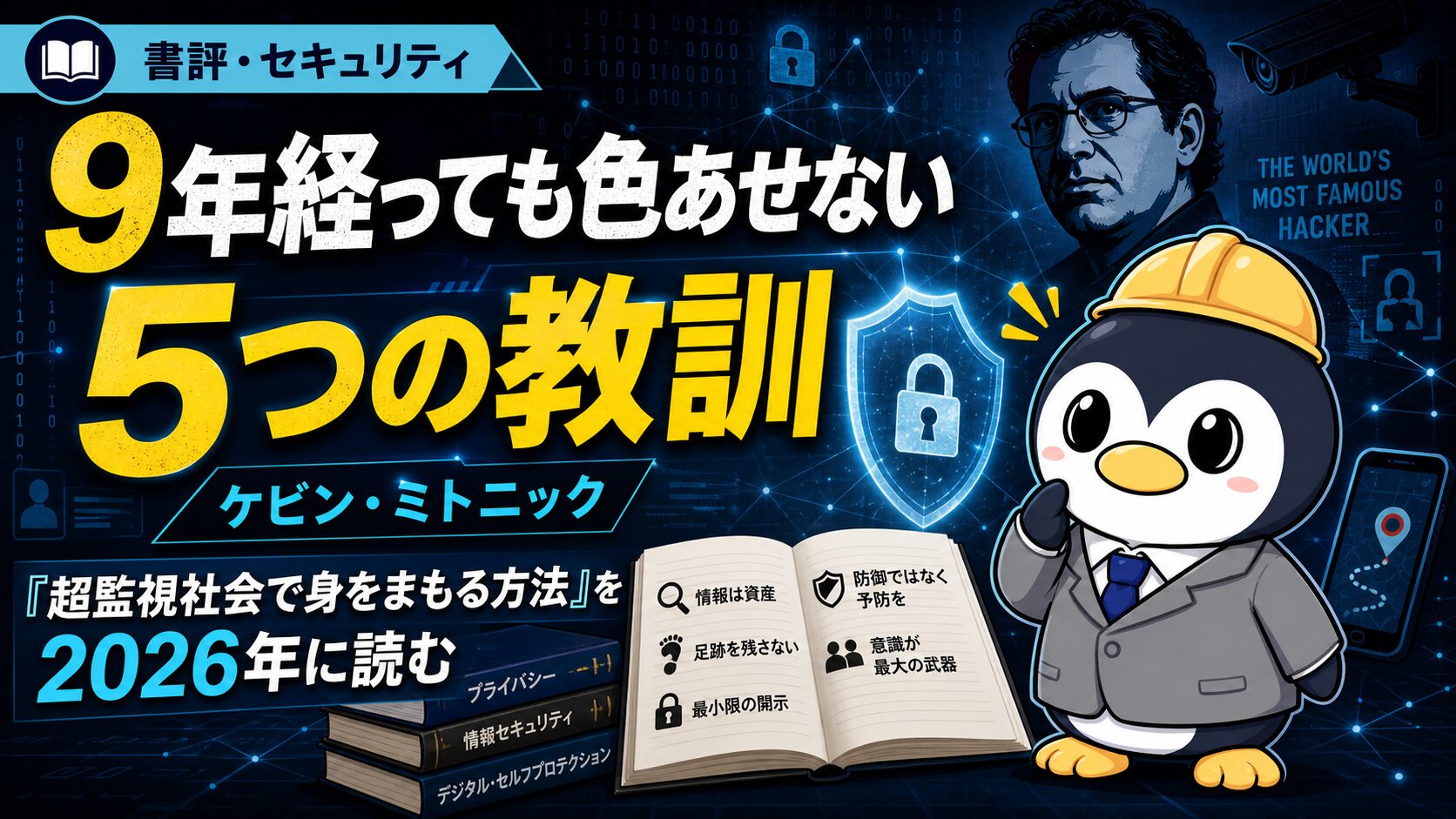

9年経っても色あせない5つの教訓 ― ケビン・ミトニック『超監視社会で身をまもる方法』を2026年に読む

はじめに ― 9年前の本を、いま読み返す理由

ある世代のハッカーにとって、ケビン・ミトニックという名前は特別な響きを持っています。

1990年代、FBI最重要指名手配リストに載っていた男。2年半にわたって全米を逃げ回り、Sun Microsystems、Motorola、Nokia、Novell ―― 時代を代表する企業のネットワークに侵入し続けた男です。1995年2月、ノースカロライナ州ラレイのアパートで逮捕されたとき、米連邦当局は彼が「核ミサイルを発射できる」と本気で恐れ、5年間の服役のうち最初の9か月を独房に閉じ込めました。口笛でモデム信号(電話回線でデータを送るための音)を再現してNORAD(北米航空宇宙防衛司令部。アメリカとカナダが共同で運営する、核ミサイルや航空機を24時間監視する軍事組織)をハックするかもしれない、という理屈です。

えっ、口笛でNORADって…さすがにそれ無理じゃない?

うん、いま聞くと冗談みたいだよね。でも当局は本気でそう言って、独房に9か月入れた。それくらい 「ハッカー」という存在が神話化していた 時代だったんだ。

そのミトニックが2017年に出した最後の著書が、本書『The Art of Invisibility』――邦題『伝説のハッカーが教える超監視社会で身をまもる方法』(日経BP、2018年)です。原著刊行から約9年、邦訳から8年。技術の世界で9年は永遠に等しい時間です。当然、本書の細かい記述には「もう古い」と感じる部分があります。AdBlock Plus(広告ブロックの拡張機能)を勧める箇所、Flash(かつて動画やアニメに使われた技術)の話、TrueCrypt(暗号化ソフト)の扱い、推奨されているメッセージング・アプリの一部など、2026年の今となっては別の選択肢が主流になっています。

それでも、この本を読み返す価値があります。

理由は2つあります。1つは、ミトニックが2023年7月16日に膵臓がんで59歳で亡くなったこと。本書は、伝説のハッカーが世に残した最後の本格的な著作になりました。もう1つの、より重要な理由は――本書の核心にある教訓は、9年経ってもほとんど風化していないこと。むしろ、生成AI時代に入って、「不可視」(誰にも見つからない状態)の技術はかつてないほど難しく、かつてないほど必要になっています。

この記事では、本書を「ミトニックという人物」と「いまも通じる5つの教訓」という2つの軸で読み解いていきます。

第一部:ケビン・ミトニックという人物

16歳の侵入

ミトニックは1963年8月6日、ロサンゼルス郊外のヴァンナイスで生まれました。両親はユダヤ系で、父アラン・ミトニック、母シェリー・ジャフェ。本書の謝辞に出てくる「祖母レバ・バータニアン」は母方の祖母にあたります。

少年時代の彼は、当時の電話会社のシステムに異様な興味を示しました。バスの料金券に使われていた紙片を入手して無料でロサンゼルスのバス網を乗り回したこと、無料電話をかける「フォン・フリーカー」(電話網の仕組みを悪用して無料通話などをする人たち)と交流したこと――この時期の経験が、のちに彼の代名詞となるソーシャルエンジニアリング(人をだまして情報を聞き出す手口)のスキルの土台になりました。

最初の本格的な侵入は1979年、16歳のときです。友人が教えてくれた電話番号に、彼は迷わず接続しました。先にいたのは Digital Equipment Corporation(DEC、当時の大手コンピュータ会社)の「The Ark」――同社が VAX(DECのコンピュータ機種名)用 OS の RSTS/E を開発していたシステムでした。彼はソースコードをコピーし、後に1988年、これによって12か月の禁錮と3年の保護観察を言い渡されます。

2年半の逃亡

ミトニックの伝説が完成するのは、1990年代です。

保護観察期間が終わる直前、彼は Pacific Bell(米国の大手電話会社)のボイスメールシステムに侵入しました。これは保護観察違反になります。逮捕状が出ると、彼は逃亡を選択しました。1992年から1995年2月まで、約2年半。この期間に彼は、Motorola、Nokia、Sun Microsystems、Novell など20社以上のネットワークに侵入し、ソースコードをコピーしました。

逃亡中、彼は身元を隠すためにクローン携帯電話(他人の電話番号になりすまして発信する不正改造端末)を使いました。基地局を欺いて他人の番号で発信し、自分の位置を隠す技術です。本書の第3章「盗聴基礎講座」で扱われる携帯通信の仕組みは、彼自身が逃亡中に駆使したテクニックの裏返しでもあります。

最終的に彼を捕まえたのは、サンディエゴ・スーパーコンピュータセンターのセキュリティ研究者、下村努氏でした。1994年12月、ミトニックは下村氏の自宅コンピュータにまで侵入します。これに激怒した下村氏が捜査に協力したことが、決定打になったとされています。1995年2月15日、ノースカロライナ州ラレイのアパートで FBI に逮捕されました。

5年の服役と「FREE KEVIN」運動

逮捕後の扱いは、いま見ても異常です。彼は4年半にわたって裁判すら開かれず勾留され続けました。最初の数か月は独房。米当局は「ミトニックは口笛で電話の信号を真似てミサイル発射システムにアクセスできる」と本気で主張しました。

ハッカー・コミュニティはこの扱いに激しく反発します。「FREE KEVIN」のステッカーが世界中に貼られ、Tシャツが飛ぶように売れました。彼の支援者は、彼が金銭目的で侵入したわけではないこと、好奇心と挑戦心が動機だったこと、被害企業の主張する損害額(数百万ドル)には根拠がないことを主張し続けました。

最終的に彼は司法取引に応じ、1999年に有罪を認めました。判決は46か月+22か月(保護観察違反分)。すでに勾留期間でほぼ消化されており、2000年に釈放されました。

ホワイトハットへの転身

釈放後、彼は釣り合いを取るかのように完全な転身を遂げます。Mitnick Security Consulting を設立し、自分が破ろうとしていたものを守る側に回りました。Fortune 500(米国の売上上位500社)の多くがクライアントになり、各国政府から助言を求められるようになりました。

セキュリティ意識向上トレーニング企業 KnowBe4 の Chief Hacking Officer(最高ハッキング責任者)も務めました。ペネトレーションテスト(実際にシステムへ侵入を試みる安全性検査)では「100% 成功率」を誇り、社会工学攻撃(人をだます手口の攻撃)の実演で世界中の聴衆を笑わせ、震え上がらせました。

著書は4冊あります。

- 『欺術(The Art of Deception)』(2002) ―― ソーシャルエンジニアリングの古典

- 『The Art of Intrusion』(2005)

- 『Ghost in the Wires』(2011) ―― 自身の逃亡時代の自伝

- 『The Art of Invisibility』(2017) ―― 本書

そして2023年7月16日、彼は膵臓がんと14か月戦った末に、59歳で亡くなりました。妻キンバリーはそのとき妊娠中で、彼は自分の子の顔を見ることなく逝きました。本書の謝辞は、闘病中だった母と祖母に捧げられていますが、結局は彼自身も同じ病で去ったことになります。

…ちょっと胸にくるね。

第二部:本書の概要

『The Art of Invisibility』は、2017年2月14日に米 Little, Brown 社から刊行されました。共著者はジャーナリストで元 CNET セキュリティ記者のロバート・バモシ。前書きは F-Secure(フィンランドの情報セキュリティ企業、当時)の Chief Research Officer(最高研究責任者)、ミッコ・ヒッポネンが寄せています(その後、F-Secure の法人向け部門は2022年に WithSecure として分社化され、ヒッポネンは現在 WithSecure 所属です)。

日本語版は2018年2月20日、日経BPから出版されました。訳者は高取芳彦氏。日本のIT業界からは楠正憲氏が推薦文を寄せています。

本書は16章構成で、内容は大きく次のように分けられます。

| 章 | テーマ |

|---|---|

| 1 | パスワード |

| 2〜4 | メール、電話、メッセージの傍受と暗号化 |

| 5〜6 | ウェブブラウジングとトラッキング |

| 7〜8 | Wi-Fi とネットワークセキュリティ |

| 9〜11 | SNS、写真、位置情報、自動車 |

| 12〜13 | IoT・スマート家電、職場 |

| 14〜15 | 旅行、国境、シルクロード事件 |

| 16 | 「不可視」の総合運用 |

冒頭は2014年のジェニファー・ローレンスらの私的写真流出事件(通称「ファプニング」)から始まり、各章で実在の事件を起点に技術解説と対策を展開していきます。読み物としても面白く、自伝的なエピソード――特にミトニック自身が逃亡時代に使った技術――が随所に挟まれます。

ジャンルとしては「一般向けセキュリティ啓蒙書」で、技術的に深い内容は意図的に避けられています。情報処理安全確保支援士(国家資格のサイバーセキュリティ専門家)の参考書ほど詳細ではありませんが、その分事件と人間の物語として読める強みがあります。

第三部:いまでも通じる5つの教訓

ここからが本題です。本書から、2026年の今も――いや、今だからこそ――重要な教訓を5つ抽出していきます。

教訓1:パスワードという仕組み自体が、もう限界に来ている

本書は第1章「パスワードは破られる!」で、2014年のファプニング事件から幕を開けます。ジェニファー・ローレンスを含む約100人のハリウッドスターの私的写真が、レイバーデー(米国の祝日。9月の第1月曜日)の週末にネットに流出した事件です。

ミトニックはこの事件を、パスワードという仕組みの根本的な脆弱性を示す象徴として使っています。彼の挙げた事例の数々――

- Sony Pictures の元 CEO、マイケル・リントンが社内アカウントに

sonyml3という弱すぎるパスワードを使っていたこと - Ashley Madison(不倫支援サイト)の漏洩データから判明した、人々が驚くほど単純なパスワードを使っているという事実

- John the Ripper や oclHashcat といったパスワード解析ツールが、GPU を使って毎秒数百億回の試行を可能にしていること

ミトニックの提案はシンプルでした。「25文字以上のパスフレーズ(複数の単語を組み合わせた長い合言葉)を使え」「パスワード管理ソフトを使え(彼自身は Password Safe や 1Password を推奨)」「重要アカウントには2要素認証(パスワードに加えてもう1つ別の確認を行う仕組み)を」。

2026年版アップデート

ここまでは、いま読んでも完全に正しい内容です。ただし、本書刊行後の9年でゲームの構造そのものが変わりました。

最大の変化は パスキー(Passkeys)(パスワードの代わりに端末の中の鍵で本人確認する新しい仕組み)の本格普及です。FIDO Alliance(パスワードに代わる認証技術を策定している国際団体)の2025年調査によれば、消費者の 69% が少なくとも1つのパスキーを設定しており、企業の 87% が FIDO2 パスキーを展開または試験運用しています。NIST SP 800-63-4(2025年7月。米国立標準技術研究所が定める電子認証ガイドライン)では AAL3(最高保証レベル)でフィッシング耐性のある認証器が必須となり、PCI DSS 4.0(クレジットカード業界のセキュリティ基準)、NIS2(EUのサイバーセキュリティ指令)、DORA(EUの金融デジタル耐性規則)など主要な規制が次々とフィッシング耐性の MFA(多要素認証)を要求し始めました。

パスキーの本質は、ミトニックがファプニング事件で示した教訓への正しい答えです。

そういえば、ファプニングって犯人どうなったんだっけ?

ペンシルベニア州のライアン・コリンズ。2016年10月に禁錮18か月の有罪判決を受けた。ここで重要なのは 事件の主因が「iCloudが破られたこと」ではなかった ってこと。

被害者たちは、Apple や Google を装ったフィッシングメール(本物そっくりの偽メールで偽サイトへ誘導しパスワードを盗む手口)に騙されて、自分でパスワードを偽サイトに入力していました。つまり、どれほど強いパスワードでも、人間が入力できる仕組みである限り、フィッシングで盗まれます。パスキーは秘密鍵がデバイスから出ない設計で、プロトコル(通信の手順)のレベルでフィッシングが成立しません。これは2017年のミトニックには書けませんでした――FIDO2 仕様の本格普及が始まったのが2022年以降だからです。

パスワードを「強くする」時代は終わりつつあります。次の段階は「パスワードを使わない」です。ただし、本書の核心メッセージ――「人間が覚えるパスワードに頼った認証は脆弱」――は、9年経って、より強烈な真実として残っています。

教訓2:「無料」のサービスは、あなた自身が商品である

第2章「あなたのメールは読まれている?」で、ミトニックは Yahoo Mail と Gmail の自動スキャン(メール本文の機械的な読み取り)を取り上げています。

カリフォルニア州在住のスチュアート・ダイアモンド氏は、Yahoo Mail の画面右上に表示される広告が、自分が同僚と話していた業界用語と一致することに気づきました。彼はサットン氏と共に集団訴訟を起こします。Google も同時期、Gmail 内容のスキャンによる広告ターゲティングで訴えられました。

ミトニックの指摘はシンプルで、当時から変わりません。

「無料サービス」のビジネスモデルは、あなたのデータを収益に変えることで成り立っています。

本書では、エドワード・スノーデン文書(元NSA職員が暴露した米国の機密監視プログラム資料)から判明した PRISM プログラム(米国の大規模通信傍受プログラム)、AT&T の通信データを NSA(米国家安全保障局)に流していたフォルソム・ストリート施設、FISA(外国情報監視法)裁判所の承認率の異常な高さ(2012年は1856件中ほぼ全件承認)――政府による大量監視の事例も詳しく述べられています。

2026年版アップデート

9年経って、この教訓はむしろ鮮烈さを増しました。

無料って嬉しいけど、怖くもなってきた…

変わったのは、データの主な「使い道」です。2017年当時は広告ターゲティング(個人の興味に合わせた広告配信)が中心でしたが、2026年現在、ユーザーデータは次のように使われています。

- 生成AIの訓練データとして使われる(OpenAI と The New York Times の訴訟、Reddit のデータライセンス契約など、巨額のディールが動いている)

- AI による行動予測――Meta も Google も、ユーザーの次の行動を予測する AI モデルを内部で運用

- データブローカー市場――Acxiom、LiveRamp など、個人情報を扱う企業の規模は2017年から数倍に拡大

- 政府監視――2024年米国議会の TikTok 禁止法案、各国の AI 監視カメラ網、中国の社会信用システム

EU の GDPR(2018年5月施行。EUの一般データ保護規則)とその後の Digital Services Act(デジタルサービス法)、Digital Markets Act(デジタル市場法)は、ある程度の歯止めをかけました。日本でも改正個人情報保護法(2022年4月施行)で「個人関連情報」の第三者提供規制が導入され、Cookie(サイトが利用者を識別するために端末に保存する小さなデータ)などを介したデータ流通に法的な歯止めが入りました。ただし抜け穴は無数にあります。

ミトニックの基本姿勢――「疑え。デフォルト設定を信じるな。利用規約を読め」――は、2026年でもそのまま通用します。むしろ、AI 訓練オプトアウト(自分のデータをAIの学習に使わせない設定)、第三者クッキーのデフォルト無効化、メール暗号化(PGP(古典的なメール暗号化方式)の代わりに ProtonMail、Tutanota など)といった選択肢は、当時より増えています。

2017年の教訓は、9年経って強まりました。あなたが対価を払っていないなら、あなたが対価そのものです。AI時代はその構図がより露骨になっただけのことです。

教訓3:メタデータは、中身よりも雄弁に語る

これは本書全体を貫く、最も知的に面白い教訓です。

第2章で、ミトニックは自分自身の経験を語ります。逃亡時代、彼はロサンゼルスの携帯会社 Pacific Bell の課金記録にアクセスし、情報提供者の電話相手から、FBI ロサンゼルス支局の知能犯担当班の番号を割り出しました。中身は読まなくても、誰が誰にいつ何分電話したかというメタデータ(通信の中身そのものではなく、その通信に関する周辺情報)だけで、ネットワーク構造が浮かび上がってきます。

第10章「逃げはできても、隠れはできない」では、ドイツ「緑の党」の政治家マルテ・スピッツ氏が Deutsche Telekom(ドイツの大手通信会社)を訴え、自分の半年分の通信メタデータ(5,000件以上の通話、SMS、ネット接続)を取得して公開したエピソードが紹介されています。たった1日のデータでも、彼の生活パターン、行動範囲、社会関係がほぼ完全に再構築できてしまいました。

スノーデン文書が暴露した NSA の大量監視も、その大半は通信内容ではなくメタデータの収集でした。FISA がそれを合法と認めたのも、メタデータは「内容ではない」という法的論理に基づいています。

MIT(マサチューセッツ工科大学)の Immersion プロジェクト(メールのメタデータから人間関係グラフを描くツール)の話、第7章のテレグラフ紙記者ソフィー・カーティス氏が婚約者の名前まで含めて Twitter / Facebook / LinkedIn から特定された事例――ミトニックは繰り返しメタデータの威力を強調しています。

2026年版アップデート

2017年と2026年で、メタデータをめぐる構図はどう変わったでしょうか。

- E2EE(エンドツーエンド暗号化)の普及で、メッセージ内容は守りやすくなった(Signal、WhatsApp、iMessage など)

- iCloud Advanced Data Protection(2022年12月)で、Apple ですら復号できないバックアップが可能に

- メタデータは依然として暗号化されない(誰がいつ誰に送ったかは通信会社・サービス提供者から見える)

- AI を使ったメタデータ分析は、9年前より遥かに洗練されている

- 機械学習モデルは、断片的なメタデータから個人の特定・行動予測を高精度で行える

- IoT・ウェアラブル・スマートカーから集まる「メタデータ」が指数関数的に増大

象徴的なのは、本書でも触れられている Strava の活動記録(ランニングなどの運動を記録するアプリ)です。2018年、米軍兵士が前線基地周辺をジョギングしていたデータがヒートマップ(活動量を地図上で色の濃淡で示した図)で公開され、機密基地の位置が漏洩しました。誰が走ったかではなく、ただ「人が走っていた」というメタデータだけで、軍事機密が暴かれたのです。これは2017年の本書刊行直後に起きた事件で、ミトニックの警告の正しさを完璧に裏付けました。

えっ、ジョギングしただけで基地の場所が…?

そう。暗号化はメッセージの中身を守る。だが、誰がいつ誰に何度連絡したかは、それ自体が物語を語る。E2EE は万能ではないんだ。

CTF(Capture The Flag。セキュリティの腕を競う競技会)やフォレンジック調査(事件後にデジタル機器を解析する捜査)の世界でも、攻撃者・被害者の特定はしばしばメタデータから始まります。アクセスログのタイムスタンプ、DNS クエリ(ドメイン名の問い合わせ)の履歴、ファイルの作成時刻――Volatility や log2timeline(いずれもフォレンジック解析ツール)のような道具を使ったことがある人なら、ミトニックの主張に首を縦に振るしかないでしょう。

教訓4:モノは、持ち主を裏切る

第9章から第12章までを通底するテーマは、「便利さの代償」です。

ミトニックが取り上げる事例は次のとおりです。

- ジョン・マカフィー逃亡事件(2012年):マカフィー社創業者がベリーズ警察から逃れて中米で潜伏中、《Vice》誌の編集者が彼の写真を撮影してブログに掲載。写真の EXIF データ(GPS座標)から、グアテマラのホテルの位置が秒で割れた

- ISIS 兵士のセルフィー:シリアの司令部前で撮った写真を米空軍諜報部隊(フロリダ州ハールバート飛行場)が SNS 上で発見、約22時間後に JDAM 3発で建物を破壊(米空軍ホーク・カーライル大将が2015年に公表)

- Fitbit が証言した殺人事件(コニー・デイベイト事件):2015年12月、コネチカット州エリントンで主婦が射殺された事件。夫は「侵入者に襲われた」と主張したが、被害者の Fitbit のログから事件時刻に普通に歩き回っていたことが判明。原書執筆時点では捜査中だったが、夫リチャードは2017年4月に起訴され、2022年5月に有罪、65年の禁錮刑が確定した

- Nest サーモスタットの脱獄(Black Hat USA 2014):USB ポート経由で数秒でファームウェアの脆弱性を突いて乗っ取れる

- Insteon ホームハブ事件(2013年):ジャーナリストのカシミール・ヒルがオレゴン在住の他人の家の照明・カメラ・ガレージを、サンフランシスコから操作した

2026年版アップデート

この教訓は、本書刊行後の9年で完全に主流化しました。当時はまだ「特殊な事件」だったものが、いまは日常になっています。

新しい事件・脅威は次のとおりです。

- Mirai ボットネット(2016年):IoT機器の弱いパスワードを総当たりして乗っ取り、Dyn 社の DNS サーバーを DDoS で停止させ、Twitter、Reddit、Spotify をダウン。本書執筆中の事件だが、その後 IoT ボットネットは標準的な脅威になった

- Ring カメラの侵入(2019年〜):Amazon の家庭用監視カメラが大量に乗っ取られ、子供部屋に話しかける事件が多発

- コネクテッドカーの遠隔ハック:本書で扱われた2015年の Jeep Cherokee 事件以降、Tesla、BMW、現代自動車などで継続的に脆弱性が報告されている

- AI 監視カメラの普及:中国の Hikvision、Dahua、米国の Verkada、Axis Communications が世界中に展開

- スマートテレビの音声収集:本書でも警告されているが、Vizio は実際に2017年に視聴履歴を無断販売した件で和解金220万ドル支払い

「スマート」と冠された製品は、ほぼ例外なく、誰かに対して「賢く」なれます。それが必ずしも持ち主に対してとは限りません。

2026年現在、自宅にスマートスピーカー、スマートテレビ、スマートロック、スマート照明、スマート冷蔵庫、ロボット掃除機、ベビーモニターを置いている家庭は珍しくありません。これらすべてがインターネット接続されている家は、自分でカメラとマイクを各部屋に設置した家と機能的に変わらないのです。

うちのリビング、まさにそれだ…

- ルーターのデフォルトパスワード変更、ファームウェア更新、WPS 無効化、WPA3(本書時点では WPA2 が最新だった)

- IoT 機器を 隔離 VLAN に置く(家庭用ルーターでも対応機種が増えた)

- 不要な機能(音声認識、自動アップロード、リモートアクセス)はオフ

- 本当に必要か を毎回問う

教訓5:最強の攻撃は、必ず人間の隙を突く

本書の隠れた主題、そしてミトニック自身のキャリア全体を貫くテーマがこれです。

第15章「FBIは獲物を逃さない」で扱われるのは、ダークウェブ(通常の検索エンジンには出てこない、匿名化された裏側のウェブ)の闇市場「シルクロード」を運営したロス・ウィリアム・ウルブリヒト氏の逮捕劇です。ウルブリヒト氏は Tor(通信経路を多重に隠す匿名化ネットワーク)、ビットコイン、複数の中継サーバー、偽の身分証――当時考えられる限りすべての対策を講じていました。

それでも逮捕されました。決定的な手がかりは何だったのでしょうか。

サイト立ち上げ初期の2011年、Stack Overflow(プログラマー向けのQ&Aサイト)に投稿した質問で、彼は本名のメールアドレス(rossulbricht@gmail.com)を一度だけ使っていました。

捜査員はこの過去の書き込みを丹念にたどり、彼に行き着きました。逮捕の現場も象徴的です。2013年10月、サンフランシスコ公共図書館の SF 作品コーナー。彼がノートパソコンを開いて Dread Pirate Roberts(ウルブリヒト氏のシルクロード上での通り名)として運営チャットをしているまさにその瞬間、捜査官たちが芝居がかった注意逸らしで彼の手を画面から離させ、ログイン状態のままラップトップを確保しました。電源が落ちて暗号化される前に、すべてが押さえられたのです。

ミトニック自身も、第15章でセキュリティ研究者ベン・コーディル氏の ProxyHam プロジェクトの話を紹介しています。2.4GHz 無線で数km離れた Wi-Fi に接続できる装置で、IP アドレス追跡を撹乱する目的でした。DEF CON 2015(世界最大級のハッカー・カンファレンス)で発表予定でしたが、直前に講演キャンセル、製造済みデバイス全廃棄という不可解な結末になりました。誰かが圧力をかけた、と推測されています。

第7章では、テレグラフ紙記者ソフィー・カーティス氏がペネトレーションテスター(許可を得て侵入を試みる安全性検査の専門家)に乗っ取られた話、ロサンゼルス・メリオン学区の高校生 MacBook 監視事件、CryptoWall ランサムウェア(ファイルを暗号化して身代金を要求するウイルス)に感染した著者の友人の母親が500ドルの身代金をビットコインで支払うためにマンハッタンのビットコイン ATM に行った話――

すべてに共通するのは、技術的なゼロデイ脆弱性(修正パッチが出る前の未公表の弱点)ではなく、人間の判断ミスや習慣の脆弱性が攻撃の入口になっているということです。

ミトニック自身、伝説の侵入の多くを「電話一本」で達成してきました。Pacific Bell の社員になりすまして内部情報を聞き出す。サポートデスクに泣きついて「アカウントをリセットしてくれ」と頼む。これが彼の発明した――というより、彼が世界に知らしめた――ソーシャルエンジニアリングの本質です。

2026年版アップデート

この教訓は、生成AI の普及で桁違いに重要になりました。

2024年の SlashNext(フィッシング対策を専門とするセキュリティ企業)レポートによれば、AI を活用したフィッシング攻撃は前年比で大幅増加しました。生成AI を使うと次のようなことが可能になります。

- 不自然さのない日本語の標的型メール(スピアフィッシング)

- ディープフェイク音声で CFO になりすまし、送金指示

- リアルタイム翻訳・対応で、24時間多言語のソーシャルエンジニアリング

2024年初頭、英設計会社 Arup(シドニー・オペラハウスやポンピドゥー・センターを手がけたエンジニアリング企業として知られています)の香港オフィスで、財務担当社員が英本社CFO(最高財務責任者)を名乗るディープフェイク(AIで作った本物そっくりの偽の顔・声)に騙され、ビデオ会議の場で約2,560万米ドル(約HK$2億)を15回に分けて送金してしまいました。CFOもすべての出席者もAI生成だったのです。

evilginx2、Modlishka、Caffeine のような AITM(Adversary-in-the-Middle、攻撃者が利用者と本物のサイトの間に割り込む手口)フィッシング・キット は、TOTP(時間で変わる使い捨てワンタイムパスワード)までリアルタイム中継できます。本書で推奨されている SMS や認証アプリの2要素認証も、フィッシング耐性がないため、これらの攻撃には無力です(だから前述のパスキーが必要になります)。

どれほど暗号化を重ねても、最終的にユーザーが偽のログインボタンを押せば終わりです。

結局、最後に騙されるのは人間か…

CTF プレイヤーや支援士試験を勉強したことがある人なら、すぐに理解できるはず。バッファオーバーフローや SQL インジェクションは、もはやセキュリティチェーンの最も弱い輪ではない。人間の判断が常にチェーンの最弱輪だ。これがミトニックの生涯を貫いた一貫したメッセージで、本書全体の核心でもある。

第四部:本書で「もう古い」部分への注釈

公平を期すために、いま読むと首をかしげる箇所も挙げておきます。anzen-life.com の読者諸氏には、自分で判断する材料が必要でしょう。

| 本書の記述 | 2026年現在の状況 |

|---|---|

| AdBlock Plus を推奨 | uBlock Origin、AdGuard が標準。AdBlock Plus は「許可リスト」で広告を通すモデル |

| TrueCrypt の言及 | TrueCrypt は2014年に開発終了。後継は VeraCrypt |

| Tor Messenger の推奨 | 2018年に開発中止 |

| WhatsApp の評価 | E2EE は維持されているが、Meta 傘下となりメタデータ収集への懸念が増加 |

| Wickr | 2021年 AWS 買収後、2023年に消費者向けサービス終了 |

| WPA2 が最新の暗号化 | 2018年に WPA3 発表。KRACK 攻撃以降、WPA2 単独は弱い |

| 2要素認証として Google Authenticator | 依然有効だが、フィッシング耐性なし。ハードウェアキーまたはパスキー推奨 |

| iCloud は Apple が復号鍵を保持 | 2022年12月に Advanced Data Protection で E2EE オプション追加 |

| Flash の言及 | 2020年12月でサポート終了 |

逆に、本書刊行後に新たに登場した重要な脅威・技術は次のとおりです。

- パスキー / FIDO2 / WebAuthn(2022年〜本格普及)

- AI 生成フィッシング・ディープフェイク

- Mirai 系 IoT ボットネット(2016年〜)

- ランサムウェア専門集団(REvil、Conti、LockBit など)

- 国家系 APT による民間サプライチェーン攻撃(SolarWinds、Kaseya、Log4Shell)

- 量子コンピューティング耐性暗号(NIST が2024年に標準化開始)

これらは別の本(あるいは記事)で扱う必要があります。本書を唯一のセキュリティ教科書にするのは適切ではありません。

それでも、本書を勧める理由

技術書には2種類あります。仕様書として陳腐化する本と、ものの見方として残る本です。

本書の仕様書部分――推奨アプリ、設定手順、特定のツール名――は、確実に古びています。これは仕方ありません。技術書の宿命です。

しかし、本書のものの見方部分は、いまも生きています。

- パスワードという仕組みの根本的な脆弱性

- 「無料」サービスのビジネスモデルへの懐疑

- メタデータの威力

- IoT・スマート家電の構造的危険

- ソーシャルエンジニアリングの普遍性

これらは、9年経っても、おそらく20年経っても、本質は変わりません。技術が進歩しても、人間の認知の癖と、攻撃者がそれを突くインセンティブ(動機づけ)は変わらないからです。

本書を勧めたい人

- セキュリティをこれから学ぶ学生・社会人:実例から入れる入門書として優秀

- 情報処理安全確保支援士の試験勉強中の人:試験では出ない人間的な側面、攻撃者の思考の補強として

- CTF を始めたばかりの人:ソーシャルエンジニアリングが「なぜ最強の攻撃なのか」が体感できる

- 一般のIT技術者:自社の社員教育で「事例で語る」ためのネタ帳として

- プライバシーに関心のあるすべての人:自分の生活設計を見直すきっかけとして

逆に、本書を唯一の対策書として読むべきではありません。9年前の本です。最新の脅威、最新のツールについては、Anthropic、Google、Cloudflare、Krebs on Security(著名なセキュリティジャーナリストのブログ)、JPCERT/CC(日本のサイバーセキュリティ対応機関)のブログを読んだほうがよいでしょう。

ふむふむ、補助線として読むのがちょうどいいんだね。

そう。ハッカーがどう考えるかを知りたいなら、これ以上の本はそう多くない。著者はかつて世界で最も追われていたハッカーで、その後、世界で最も信頼されたセキュリティ専門家になった人物だ。彼が亡くなったいま、彼の最後の本格的な著作は、ハッカー文化のひとつの遺産として読み継がれる価値がある。

おわりに

ミトニックは2023年7月、自分の子の顔を見ることなく逝きました。彼の妻キンバリーは、夫の死後にその子を産みました。本書の謝辞で母と祖母に捧げられた愛情と感謝が、最後の数年では彼自身に向けられていたはずです。

本書の最終章、第16章「『不可視』の技術をマスターする」で、彼はこう書いています――完全な「不可視」は、ほとんどの人にとって現実的ではない、と。匿名の使い捨てノートパソコン、毎回違うスターバックス、洗浄済みのビットコイン、ProtonMail のような匿名メール。そこまでやるのは、ストーカー被害者、内部告発者、危険地域のジャーナリスト――本気で身元を隠さなければ命の危険がある人だけでよいのです。

普通の私たちは、「自分にとって何が大事で、どこまで守りたいか」を自分で決めて、そこに必要な分だけ手間をかければいいのです。これが、伝説のハッカーが世に残した、最も実用的な教訓です。

ファプニング事件の女優たちを知った悪意ある第三者が、いまの時点で同じ手口で同じ被害を起こせるでしょうか。答えはイエスです。フィッシングメールが届いて、そこに書かれたパスワードリセットのリンクを開いて、ID とパスワードを入力する。それだけで成立してしまいます。

ただし、パスキーを設定し、iCloud Advanced Data Protection(iCloudの強化版エンドツーエンド暗号化機能)を有効にし、ハードウェアキー(USBなどに挿す物理的な認証鍵)を使い、不審なメールのリンクを開かない――こうした対策を「全部」とは言わなくても、いくつか実践しているなら、攻撃者は次の標的を探しに行きます。

ミトニックが本書で言いたかったのは、結局のところそれです。完璧でなくていい。次の標的になりにくい状態を作れ。 その積み重ねが、超監視社会で身を守るということです。

9年前の本ですが、いまも、これからも、それは変わりません。

書誌情報

| 項目 | 内容 |

|---|---|

| 書名 | 伝説のハッカーが教える超監視社会で身をまもる方法 |

| 原題 | The Art of Invisibility: The World’s Most Famous Hacker Teaches You How to Be Safe in the Age of Big Brother and Big Data |

| 著者 | ケビン・ミトニック、ロバート・バモシ |

| 訳者 | 高取芳彦 |

| 出版社 | 日経BP |

| 原著刊行 | 2017年2月14日(Little, Brown) |

| 邦訳刊行 | 2018年2月20日 |

| ページ数 | 399ページ(電子書籍版) |

| 定価 | 2,200円(税抜) |

関連リンク

- 著者の他の主要著作:『ゴースト・イン・ザ・ワイヤー』(自伝)、『欺術』(ソーシャルエンジニアリング)

- Mitnick Security Consulting(公式サイト、彼の死後も Global Ghost Team が運営継続)

- 「FREE KEVIN」運動の記録:当時のステッカー、Tシャツ、嘆願書はインターネット・アーカイブに残っている

著者の追悼

Kevin was a dear friend to me and many of us here at KnowBe4. He is truly a luminary in the development of the cybersecurity industry, but mostly, Kevin was just a wonderful human being, and he will be dearly missed.

(訳)ケビンは私にとって、そして KnowBe4 の多くの仲間にとって、かけがえのない友人だった。彼はサイバーセキュリティ業界の発展における真のパイオニアだ。だが何よりもまず、ケビンは素晴らしい人間そのものだった。心から、彼が惜しまれてならない。

Stu Sjouwerman、KnowBe4 創業者